Praha, 24. srpna 2023 – Bezpečnostní experti ze společnosti ESET ve spolupráci s Policií ČR odhalili zákulisí podvodů na internetových bazarech, které aktuálně cílí také na české uživatele. Finanční škody spojené s těmito typy podvodů se podle údajů Policie ČR pohybují již v řádech stamilionů korun. Útočníci, jejichž stopy vedou nejčastěji do Ruska, Uzbekistánu a na Ukrajinu, operují podle nejnovějších zjištění v kanálech na Telegramu a mají k dispozici nástroj, který jim umožňuje krok za krokem vytvořit podvod na pár kliknutí. Prostor tak dostávají i méně zkušení útočníci. Výzkumný tým ze společnosti ESET popsal nejen funkcionality nástroje, který nazval Telekopí (Telekopye), a schéma napadení vybraných obětí, ale rozkryl také samotnou organizaci a hierarchii uvnitř útočných skupin.

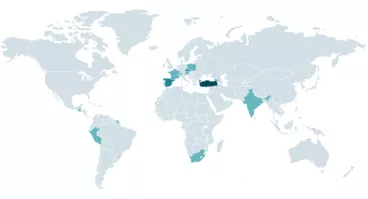

Ze zjištění společnosti ESET vyplývá, že Česko je v současnosti terčem podvodných kampaní, které cílí především na uživatele online tržišť jako je Sbazar, eBay nebo platformu BlaBlaCar, se stejnými podvody se ale uživatelé v Česku setkávají i na internetových tržištích a platformách jako Vinted, Facebook Marketplace nebo Bazoš. Útoky přicházejí nejčastěji z Ruska, Ukrajiny a Uzbekistánu, které jsou také jejich primárním cílem a kde se útočníci zaměřují na platformy OLX a Youla.

„Podle našich nejnovějších zjištění se útočníci shromažďují v kanálech na Telegramu, kde je jim k dispozici nástroj od rusky mluvících vývojářů, který jim v několika krocích pomůže vytvořit přesvědčivý phishingový útok na uživatele online bazarů. Podvodníci nazývají své oběti mamuti – v rusky mluvících zemích je to označení pro někoho, kdo se snadno nachytá,“ říká o aktuálně odhalených podvodech Radek Jizba, expert z výzkumného týmu pražské pobočky společnosti ESET.

Přehledný a snadno ovladatelný nástroj, který bezpečnostní specialisté nazvali Telekopí (kombinace slov Telegram a kopí) umožňuje i méně technicky zdatným útočníkům, lovcům, vytvářet phishingové stránky z přednastavených šablon, generovat QR kódy a falešné screenshoty a rozesílat podvodné e‑maily a SMS zprávy. V telegramových kanálech navíc mají lovci k dispozici i celou bázi znalostí (manuály na práci s obětmi, statistiky úspěšnosti scamů apod.), která se rozvíjí už od roku 2015, kdy útočníci použili Telekopí poprvé.

Češi už přišli na bazarech průměrně o stamiliony korun

Dle odhadů Policie ČR se finanční škody spojené s těmito typy podvodů pohybují v řádech stamilionů korun. Celkový počet registrovaných skutků spáchaných v kyberprostoru pak podle dat Policie narostl za období od ledna do července 2023 o 11,3 % oproti stejnému období v loňském roce.

„V posledních letech jsme svědky razantního nárůstu kriminality páchané v kybernetickém prostoru, konkrétně jde zejména o podvodné jednání. Útoky pachatelů jsou čím dál sofistikovanější a častější. Pachatelé sází na nepřipravenost obyvatel a na značný počet pokusů o útok. Bohužel se prakticky vždy najde někdo, kdo se nechá zmanipulovat a podvést. Nebezpečí spočívá zejména v neznalosti a podcenění situace, kdy pachatelé užívají různé typy útoků a různé propracované legendy. V posledních letech si všímáme, že útoky jsou stále více organizované a standartním prvkem bývají call centra, či jiná společná pracoviště, kde jednotliví útočníci pracují s předem propracovanými scénáři, které se neustále zdokonalují a každý útočník si v hierarchii plní svou specializovanou úlohu,“ říká pplk. Ondřej Kapr, rada odboru hospodářské kriminality Policejního prezidia ČR.

„V současnosti se setkáváme především s podvody spojenými s výhodnou nabídkou investice nebo s podvodnými telefonáty, kdy se pachatelé vydávají za pracovníky bank a policisty. A v posledních letech stoupají zejména počty útoků, které nazýváme reverzní inzertní podvody, či bazarové podvody,“ dodává Kapr.

Samotný scam, který aktuálně popsali bezpečnostní analytici ze společnosti ESET, má přitom dva scénáře.

„První scénář probíhá tak, že scammer zveřejní na internetovém bazaru inzerát o prodeji zboží a čeká, až se mu někdo ozve. Poté lovec oběti zašle v podvodné SMS zprávě nebo e-mailu odkaz na falešnou webovou stránku, kde má oběť provést platbu za zboží. Po vyplnění údajů útočníci okradou oběť o částku za zboží. Případně se lovec pokusí od oběti zjistit údaj o zůstatku na jejím bankovním účtu a následně se pokusí ukrást právě tuto částku,“ popisuje Jizba.

V druhém případě útočníci na bazarech svoje oběti sami vyhledávají a předstírají zájem o zboží. Při domluvě o koupi zboží ale požadují od mamuta zaplacení jistiny pro případ, že by mu prodávající nic neodeslal nebo balíček přišel poškozený. Falešnou platební bránu potom vydávají za úschovnu peněz, kterou má ve správě daný online bazar.

K oklamání obětí mají útočníci propracované scénáře

Útočníci si své oběti pečlivě vybírají a zpravidla cílí na oběti, které nabízejí zboží v hodnotě do 5 000 Kč nebo mají na kartě k dispozici alespoň 7 000 Kč (30 000 rub).

I přes rozmach nástrojů umělé inteligence, včetně různých chatbotů, Telekopí umělou inteligenci nevyužívá a tyto útočné skupiny pracují zcela manuálně.

„Útočníci si vedou o obětech, mamutech, přesnou evidenci. Vědí tedy, kde naposledy konverzace skončila a o čem už s obětí komunikovali. Ve své znalostní bázi mají také k dispozici překlady krátkých frází, aby v konverzaci působili co nejpřirozeněji, protože většina útočníků dle našich zjištění mluví rusky,“ pokračuje Jizba.

Útočníci na zprávy nereagují okamžitě, aby věrohodně napodobili chování běžného člověka, který nemá telefon vždy při sobě nebo neodpovídá na zprávy v pracovní době. Útočníci také zpravidla mezi zprávami nechávají 8hodinové okno, které má představovat spánek. Bezpečnostní experti se domnívají, že se snaží přizpůsobit časovému pásmu obětí.

Při vyhledávání si oběti filtrují a kontaktují jen ty, které splňují několik základních parametrů. V případě, že se během konverzace objeví ze strany oběti jen drobný náznak pochybností, celou konverzaci zahodí a raději se zaměří na jinou oběť, kterých je na internetových tržištích dostatek.

Někdy se dokonce přihodí situace, že lovec se snaží ulovit lovce. Při takových kolizích se lovci, který nalíčil svou past a čeká, ozve další lovec, který se aktivně snaží ulovit svého mamuta.

Útočníci, kteří používají druhý model podvodu, dělí svoje oběti do několika skupin. Nejčastěji cílí na nováčky, tedy uživatele, kteří mají čerstvě vytvořený účet a málo nabídek, a na běžné uživatele, kteří už v minulosti něco málo prodali a ještě mají pár aktivních inzerátů. Zároveň se ale vyhýbají uživatelům, kteří dokončili obchod v posledních dnech, a tudíž si dobře pamatují, jak daná platforma funguje.

Právě souhra těchto faktorů pravděpodobně vede k tomu, že se úspěšnost podvodů těchto skupin napříč všemi regiony pohybuje okolo 20 %.

Kyberzločinecké skupiny mají přehlednou organizaci s jasnou hierarchií

Útočné skupiny jsou organizovány do jasné hierarchie s několika rolemi a strukturou provizí.

„Nově příchozí se do skupiny dostanou pouze na doporučení současných členů, doporučení z různých hackerských fór nebo z tzv. učících skupin, které jsou určené začínajícím scammerům. Automaticky pak mají přiřazenou roli dělníka a dostanou se ke všem funkcím Telekopí, které jsou potřebné k vytvoření scamu,“ vysvětluje Jizba. „Noví dělníci začínají s nejhorší provizí, kdy musí odvádět 35 % z každé částky, kterou na obětech vydělají. Po tom, co dosáhnou určitého počtu realizovaných podvodů nebo určitého objemu odcizených peněz, posunou se na roli dobrého dělníka a odváděné provize se sníží. Na nové roli si tak vydělají v průměru o 10 % více,“ doplňuje Jizba.

Další rolí je moderátor, který schvaluje nové členy skupiny a mění jejich role. Pokud některý z členů poruší pravidla skupiny, je potrestán a je mu automaticky přiřazena role zablokovaný a ztrácí tak i přístup k Telekopí. Nejvýše postavenou roli představuje administrátor, který může navíc měnit samotné nastavení Telekopí – přidávat nové šablony, měnit sazby provizí, jejich typ apod. Zároveň má také pod kontrolou účet, kam přicházejí všechny odcizené finanční prostředky.

Lovec, tedy útočník, si tedy neposílá kradené peníze od oběti přímo na svůj účet, ale na jeden centrální účet, u kterého se vede přesná evidence o tom, kolik lovec odcizil a jak je úspěšný. Jakmile je lovec oprávněný k výplatě, požádá opět přes Telekopí a po schválení žádosti administrátorem je mu částka vyplacena do jeho kryptoměnové peněženky. Záznamy o výplatách jsou vedeny v odděleném telegramovém kanálu.

Nenechte se okrást

Při prodeji použitého zboží na internetových tržištích trvejte pokud možno na osobní výměně peněz a zboží. Pokud není osobní předání možné, je třeba být obzvláště opatrný.

Nejjednodušší způsob, jak zjistit, že se na vás zaměřil podvodník, který se snaží ukrást vaše peníze, je podívat se na používaný jazyk. Může to být například styl řeči používaný v konverzaci, e-mailu nebo na samotné webové stránce.

Zaměřte se i na samotnou webovou stránku. Šablona, ze které útočníci vycházeli, mohla obsahovat chyby nebo se stránka může nápadně graficky odlišovat od originálu. Zkontrolujte také certifikát webové stránky a pozorně se podívejte na URL adresu. Může být upravena tak, aby se co nejvíce podobala skutečnému odkazu.

Při konverzaci se zájemcem o zboží si dejte pozor na argumenty typu: „Peníze pošlu prostřednictvím služby XYZ. Víte, jak to funguje?“. Zeptejte se, zda je možné provést platbu způsobem, který je vám dobře známý. Ani toto řešení sice není stoprocentní, protože podvodníci používají více šablon, ale možná budete schopni snadněji rozpoznat falešnou stránku, když službu dobře znáte.

„Buďte obzvláště opatrní při klikání na adresy URL z SMS nebo e-mailu. I když e-mail vypadá, jako by přišel z důvěryhodného zdroje, podvodníkům není podvrhování e-mailů cizí. Místo odkazu v e-mailu nebo SMS raději navštivte přímo webové stránky údajné služby. A pokud si nejste jisti, kontaktujte zákaznickou podporu dané služby, kterou tak zároveň v případě podvodu i včas upozorníte a pomůžete ochránit další uživatele,“ uzavírá Radek Jizba z ESETu.

Policie upozorňuje na podceňování rizika, kdy pachatelé paradoxně neokrádají kupujícího, ale prodávajícího. „Je potřeba se zamyslet nad celou situací a nenechat se zatlačit do vyzrazení citlivých údajů či potvrzení nesmyslných transakcí. Musíme si uvědomit, že v tomto prostředí může mít i menší chyba značné následky. Kupující k zaslání transakce nikdy nepotřebuje informace z vaší platební karty, včetně PINu. Vždy by mu mělo stačit číslo vašeho účtu,“ dodává pplk. Ondřej Kapr.

O společnosti ESET

Společnost ESET již od roku 1987 vyvíjí bezpečnostní software pro domácí i firemní uživatele. Drží rekordní počet ocenění a díky jejím technologiím může více než miliarda uživatelů bezpečně objevovat možnosti internetu. Široké portfolio produktů ESET pokrývá všechny populární platformy, včetně mobilních, a poskytuje neustálou proaktivní ochranu při minimálních systémových nárocích.

ESET dlouhodobě investuje do vývoje. Jen v České republice nalezneme tři vývojová centra, a to v Praze, Jablonci nad Nisou a Brně. Společnost ESET má lokální zastoupení v Praze, celosvětovou centrálu v Bratislavě a disponuje rozsáhlou sítí partnerů ve více než 200 zemích světa.

Kontakt pro média:

Ondřej Šafář

Manažer PR a komunikace

ESET software spol. s r.o.

tel: +420 776 234 218

Lucie Mudráková

Specialistka PR a komunikace

ESET software spol. s r.o.

tel: +420 702 206 705